Datensicherheit

Wie Unternehmen ihr wichtigstes Gut schützen können

Die zunehmende Digitalisierung bringt es mit sich, dass in praktisch allen Bereichen eines Unternehmens große Mengen an Daten anfallen – von der Produktion über Vertrieb und Logistik bis hin zu Marketing und Kundenkommunikation. Bis 2025 soll die Menge erzeugter Daten auf mehr als 180 Zettabyte ansteigen – das entspricht 180 Milliarden Terabyte.

Diese Datenflut bietet Unternehmen enorme Vorteile für die Planung und Entwicklung von Workflows, Prozessen und Geschäftsmodellen, stellt sie jedoch auch vor große Herausforderungen, wenn es um die Speicherung, Konsolidierung und Analyse der Datenberge geht. Nicht zuletzt bedeuten große, geschäftskritische Datenmengen auch eine Herausforderung für Datenschutz und Datensicherheit im Unternehmen.

Was versteht man unter Datensicherheit?

Datensicherheit bezeichnet alle technischen und organisatorischen Maßnahmen, die ein Unternehmen ergreift, um seine Daten zu schützen. Dabei geht es im Wesentlichen um folgende drei Aspekte:

Vertraulichkeit: IT-Datensicherheit muss dafür sorgen, dass nur berechtigte Personen Zugriff auf die Unternehmensinformationen erhalten. Der dafür notwendige Aufwand ist sehr stark von der Art der Daten abhängig. Geschäftsgeheimnisse müssen beispielsweise deutlich besser geschützt werden als der wöchentliche Speiseplan in der Kantine.

Integrität: Data Scientists, Analysten und Geschäftsverantwortliche müssen sich darauf verlassen können, dass die zur Verfügung gestellten Daten richtig und vollständig sind. Datensicherheit muss deshalb wichtige Informationen vor Manipulation, aber auch vor technischen Defekten schützen.

Verfügbarkeit: Der größte Datenschatz nützt nichts, wenn nicht darauf zugegriffen werden kann. Datensicherheit umfasst deshalb auch Aufgaben der Bereitstellung, Speicherung und Archivierung.

Was ist der Unterschied zwischen Datenschutz und Datensicherheit?

Datensicherheit bezieht sich auf alle Daten im Unternehmen. Beim Datenschutz geht es dagegen um eine ganz bestimme Kategorie von Daten, nämlich personenbezogene Informationen. Datensicherheit ist daher eine Grundvoraussetzung für einen rechtskonformen Datenschutz, dieser greift aber wesentlich weiter. So gehören zum Beispiel auch Fragen der Erhebung, Verarbeitung, Weitergabe und Löschung personenbezogener Daten zum Datenschutz. Die einzuhaltenden Regeln sind in der Europäischen Datenschutzgrundverordnung (DSGVO) sowie im darauf basierenden Bundesdatenschutzgesetz (BDSG) geregelt.

Ein weiterer wesentlicher Unterschied zwischen Datensicherheit und Datenschutz liegt in den rechtlichen Auswirkungen eines Sicherheitsvorfalls. Der Verlust von Daten stellt an sich bereits ein hohes wirtschaftliches Risiko dar. Betrifft der Vorfall jedoch personenbezogene Informationen, können hohe Bußgelder hinzu kommen. Die DSGVO sieht bei Verstößen Strafen bis bis zu 20 Millionen Euro oder bis zu 4% des gesamten weltweit erzielten Jahresumsatzes im vorangegangenen Geschäftsjahr vor.

Aktuelle Themen zu IT-Sicherheit

IT-Security

Webinar

13.10.22

Multi-Faktor-Authentifizierung als Basis für ZeroTrust und Passwordless Authentication

Passwordless Authentication leicht gemacht: In unserem Live-Webinar zeigen wir Ihnen, wie Sie die Userakzeptanz und Unternehmenssicherheit erhöhen.

IT-Security

Webinar

25.05.22

Erfolgreiches IAM als Voraussetzung zur Prävention

Unternehmen sehen sich mit zunehmenden Cyberangriffen konfrontiert. Wir zeigen, wie Sie mit IAM, Zero Trust und MFA erfolgreich gegen Phishing und Co. vorgehen.

IT-Security

Webinar

12.05.22

Cyberangriffe: Präventation, Schutz und Ihre ersten Schritte danach

Die Stadt Witten wurde Opfer eines Cyberangriffs. Welche Maßnahmen wurden ergriffen?

Welche Gefahren bringt mangelnde Datensicherheit mit sich?

Mangelnde Datensicherheit wirkt sich auf alle drei oben erwähnten Aspekte aus. Erhalten Dritte Zugriff auf geschäftskritische oder anderweitig sensible Daten, kann sich das negativ auf die Wettbewerbssituation auswirken. Manipulieren Angreifer Informationen oder werden diese durch technische Defekte unbemerkt korrumpiert, basieren wichtige Geschäftsentscheidungen womöglich auf einer falschen Basis.

Besonders gravierend sind die Auswirkungen, wenn durch mangelnde Datensicherheit Informationen temporär oder für immer verloren gehen. Dem aktuellen Cost of Data Breach-Report zufolge liegen die Kosten eines Datenverlusts im Durchschnitt bei über vier Millionen Euro. Angriffe mit Verschlüsselungs-Software, auch Erpressungstrojaner oder Ransomware genannt, sind neben technischen Ausfällen die häufigste Ursache für solche Beeinträchtigungen. Laut dem Digitalverband Bitkom haben sich die durch Ransomware verursachten Schäden bei deutschen Unternehmen zwischen 2018/2019 und 2020/2021 mehr als vervierfacht!

Cyberkriminelle schleusen dabei Malware ein, die gezielt Daten verschlüsselt und damit unbrauchbar macht. Die Angreifer verlangen dann vom Opfer Lösegeld (englisch Ransom). Bezahlt das betroffenen Unternehmen, erhält es im besten Fall den Schlüssel für die Decodierung. Eine Garantie dafür gibt es allerdings nicht. Dem State of Ransomware-Report von Sophos zufolge konnten nur 61 Prozent der Betroffenen, die Lösegeld zahlten, ihre Daten wieder entschlüsseln.

Welche Maßnahmen zur Verbesserung der Datensicherheit gibt es?

Um die Datensicherheit im Unternehmen zu verbessern, sind folgende Maßnahmen zu ergreifen:

Identity & Access Management: Zugangsdaten sind für Cyberkriminelle ein wertvolles und viel gehandeltes Gut. Vor allem bei sogenannten Privileged Accounts, also Nutzerkonten mit erweiterten Zugangs- und Admin-Rechten, kann ein Verlust oder Diebstahl gravierende Folgen haben. Angreifer erhalten damit nicht nur Zugriff zu den IT-Systemen eines Unternehmens, sondern können diese auch umkonfigurieren und so zu weiteren Attacken nutzen.

Verantwortliche für die IT-Sicherheit sollten deshalb besonders auf einen robusten Zugangsschutz durch ein professionelles Identity & Access-Management achten, mit dem alle Zugangsdaten und Berechtigungen verwaltet werden. So lässt sich beispielsweise verhindern, das Mitarbeitende schwache Passwörter verwenden, Beschäftige nach dem Ausscheiden aus dem Betrieb weiter Zugang zu internen Ressourcen haben oder Accounts von Auszubildenden auf dem Weg durch die verschiedenen Abteilungen eine Vielzahl von Rechten anhäufen.

Endpoint Security: Der Schutz von Endgeräten ist ein wesentlicher Bestandteil eines IT-Sicherheitskonzepts für die Datensicherheit im Unternehmen. Neben User Accounts sind nämlich Endpunkte das Hauptangriffsziel für Cyberkriminelle. Sie nutzen dabei nicht-behobene Schwachstellen in Betriebssystemen und Anwendungen oder missbrauchen Fernwartungs-Tools wie das Remote Desktop Protocol (RDP).

Den aktuell besten Schutz bieten sogenannte EDR-Lösungen (Endpoint Detection and Response). Sie überwachen das Verhalten von Endpunkten und isolieren diese automatisch, sobald sie darauf verdächtige Aktivitäten feststellen. So lassen sich auch Angriffe abwehren, bei denen keine bislang bekannte Malware zum Einsatz kommt.

Network Security: Informationssicherheit muss auch den Schutz des Firmennetzes umfassen. So kann verhindert werden, dass Angreifer Schwachstellen in der Netzwerk-Hardware und -Software ausnutzen, um Daten zu stehlen, oder – einmal eingedrungen – sich ungehindert in der internen Infrastruktur ausbreiten können.

Besonders effektiv gegen Datendiebstahl wirkt eine Segmentierung des Netzwerks in einzelne funktionale, gegeneinander abgeschottete Bereiche. Dies ist am einfachsten und effizientesten in einem Software-Defined Network (SDN) umsetzbar. In ihm werden Routing und Switching nicht mehr direkt auf den Netzwerkknoten ausgeführt, sondern virtualisiert in einer Software-basierten Kontrollebene. Das erleichtert die Definition von Netzwerksegmenten und deren Umsetzung erheblich.

Backup and Recovery: Trotz aller Vorsichtsmaßnahmen kann es zu Datenverlusten kommen, etwa wenn Beschäftige Dateien aus Versehen löschen oder defekte Speichersysteme keinen Zugriff mehr ermöglichen. Zur Datensicherheit gehört deshalb auch ein Backup and Recovery-Konzept, das am besten der 3-2-1-Regel folgt: Drei Kopien werden auf zwei verschiedenen Speichermedien abgelegt, wovon eine an einem Ort außerhalb des Unternehmens aufbewahrt werden sollte.

Da Ransomware mittlerweile gezielt nach Backups sucht, um diese unbrauchbar zu machen, ist es für die Datensicherheit außerdem wichtig, mindestens eine Kopie komplett getrennt vom Firmennetz aufzubewahren. Diese kann durch eine physikalische Trennung („Air Gap“), aber auch durch besonders robuste Schreibschutzmechanismen erfolgen, wie sie von manchen Backup-Spezialisten angeboten werden.

Unsere Referenzen

Workplace

alma GmbH: Modern Workplace als Erfolgsrezept für die Marktexpansion

Data Center

ASOS: Versandriese modernisiert Berliner Logistikzentrum mit netgo und Ingram Micro

Data Center, IT-Services

Augenklinik Ahaus: Flexibel skalieren mit HPE GreenLake

Data Center, IT-Services, Workplace

Autohaus am Tannenkamp: Mit netgo freie Fahrt fürs Geschäft

Cloud, Security, IT-Services

Autoteile Klostermann: Die netgo cloud als Retter in der Not

Data Center, Workplace, Network

Beta Systems: Standortübergreifendes WLAN mit netgo

IT-Services

Carcoustics: Doppelt sparen und Freiraum gewinnen dank automatisierter Beschaffung

IT-Services, Workplace

commehr, coachhub und netgo group: Drei Unternehmen, zwei Herausforderungen und zwei Lösungen

IT-Services, Workplace

Coroplast: Coroplast setzt auf Microsoft Teams

Workplace

Coroplast: Mehrsprachiges Intranet via SharePoint Online für Coroplast

IT-Services

Delimon: Dank Servicepartnerschaft läuft es wie geschmiert

IT-Services

ESL Gaming: Optimierte IT-Beschaffung fördert schnelles, weltweites Wachstum

Data Center, Network

GIT net: Mit intelligentem Speicher und vereinfachter Administration Freiraum für die Digitalisierung schaffen

Cloud, Workplace

Hilltop Consulting: Cloud-Telefonie als Wachstumsgenerator

Data Center

HJK Erkelenz: Mikro-Rechenzentren im klinischen Datenbetrieb

IT-Services

Hochland: Mit dem Self-Service-Portal Prozesse optimieren, die Qualität erhöhen und die Zufriedenheit steigern

Data Center

Hoffnungstaler Stiftung Lobetal: Hyperkonvergenz spart Ressourcen und schafft Freiraum für Wachstum

Cloud, IT-Services, Workplace

Landschaftsbau Vornholt: Risikominimierung dank Cloud

Cloud, IT-Services, Workplace

Lapmaster Wolters: Mit netgo und M365 in die Cloud

Data Center, IT-Services

Lemken: Mit modularer Server-Infrastruktur die IT zukunftsfähig gemacht

Cloud, Workplace

Mehr-BB Entertainment: Veranstalter performt jetzt in der Cloud

Cloud, IT-Services

meinemarkenmode: IT als Service ebnet den Weg für schnelles Wachstum

Workplace

mobene: Modernes Intranet mit SharePoint Online

Cloud, Software

mobene: Process Excellence Platform mpmX als Sprungbrett in neue Märkte

IT-Services, Workplace, Software

Nintendo of Europe: Arbeitsabläufe automatisieren und Produktivitätspotenziale entfalten

Data Center, IT-Services, Software

office on: Wirtschaftlich wachsen mit skalierbarem Bezugsmodell

Workplace

Paracelsus Kliniken: Digitalisierte Serviceprozesse als Treiber für Kosteneffizienz und Kundenzufriedenheit

IT-Services, Workplace

Party Rent Group: Gefragtes Duo für besondere Ansprüche

Cloud, Security, IT-Services

Permadental: Backup in der netgo cloud für die IT-Security

IT-Services

Rittal: Partnerschaftlich (fast) Unmögliches möglich machen

Data Center

ROSE Bikes: Mit netgo auf der Ideallinie

Data Center, Network

ROSE Versand: WLAN für hundertprozentig sichere Echtzeitkommissionierung

Workplace

SANHA: Gerätemanagement leicht gemacht

Data Center, Security, IT-Services

Sommerlad: Wie den Schaden nach Hackerangriff minimieren und daraus lernen?

Workplace

Systea GmbH: Sprung zum Modern Workplace

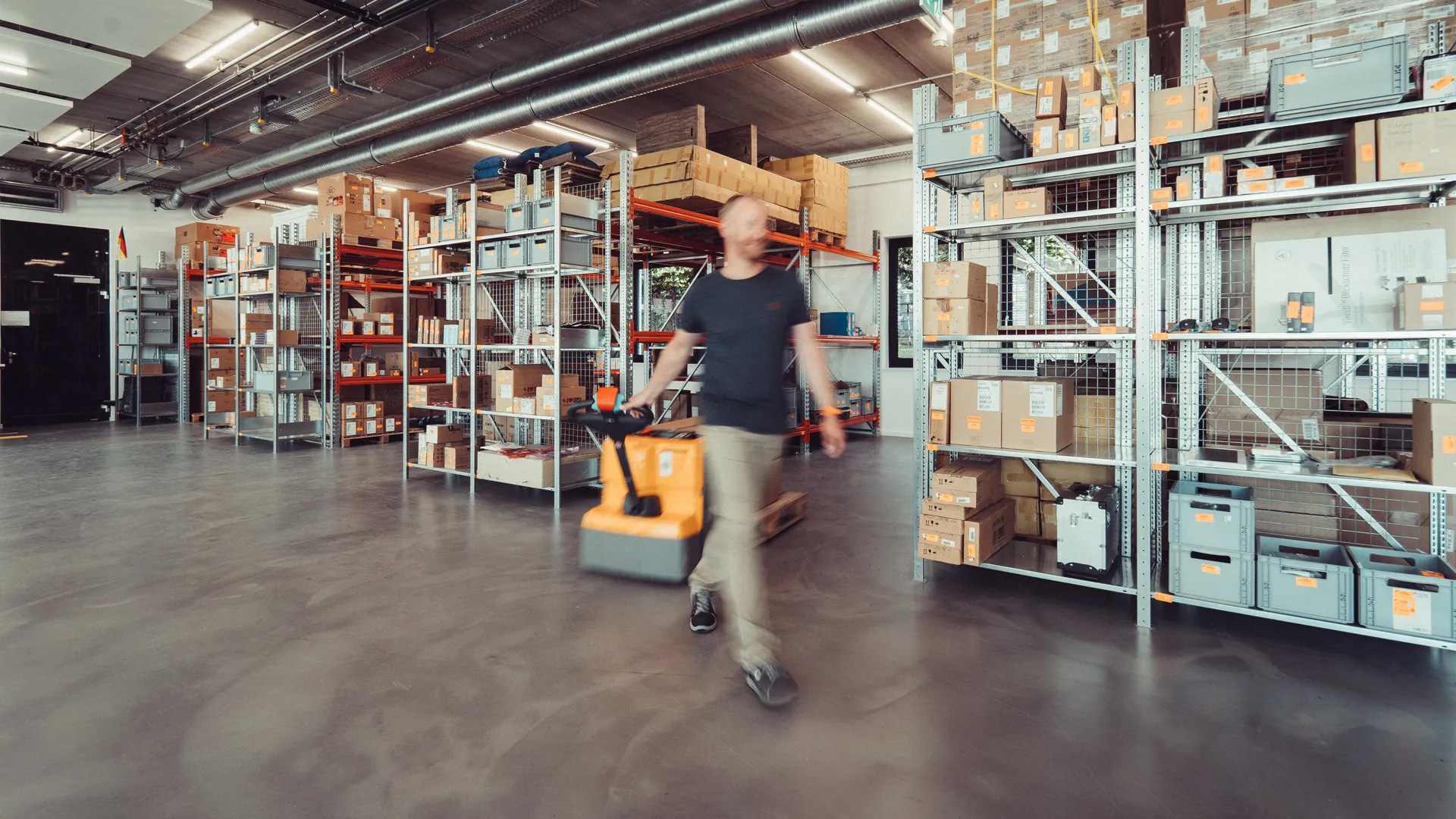

IT-Services

Trek Bicycle: Hardware und Services für reibungslose Store-Eröffnung in ganz Europa

Data Center, Workplace

Vossko: Neue IT-Infrastruktur stützt starkes Wachstum

Cloud, Workplace

Windpark Hollich: Frischer Wind durch flexible Zusammenarbeit in der Cloud

Apologies, we weren't able to find any results that match your search query.

Tipps für Unternehmen: So schützen Sie Unternehmensdaten

Ein umfassendes IT-Sicherheitsmanagement ist nicht nur für die Cyber Security, sondern auch für die Datensicherheit essenziell. Dabei sollten Unternehmen einen Zero-Trust-Ansatz verfolgen, bei dem jeder Zugriff zunächst als verdächtig eingestuft wird, egal ob er von außerhalb oder von innerhalb des Firmennetzes kommt.

In Kombination mit Identity & Access-Management und einer Netzwerksegmentierung bietet Zero Trust einen starken Schutz gegen Cyberkriminelle. Anwendende, Endgeräte und Applikationen müssen sich dabei je nach Kontext mit unterschiedlich starken Authentifizierungsverfahren ausweisen. Während beispielsweise im Firmennetz die Kombination aus Nutzername und Passwort reicht, wird beim Zugriff aus dem Homeoffice zusätzlich ein zweiter Faktor wie ein Einmalpasswort (One-Time Password, OTP) oder eine biometrische Authentifizierung verlangt.

In jedem Fall erhalten Accounts und Applikationen nur so viele Rechte, wie für die Ausführung der jeweiligen Aufgabe notwendig sind. So kann verhindert werden, dass sich Angreifer ungehindert im Netz ausbreiten können, selbst wenn es ihnen gelingt, einen Account zu kapern oder ein Endgerät zu kompromittieren.

Moderne IT-Security ist allerdings komplex und die Angriffsvektoren ändern sich ständig. Unternehmen sollten daher bei der Datensicherheit auf starke Partner setzen. Managed Security Service Provider (MSSP) können mit Managed Security Services wie Managed Firewall und Managed Antivirus den Schutzgrad eines Unternehmens um ein Vielfaches erhöhen.